Bên Whitehat của BKAV tổ chức Challenge mỗi tháng. Ta cùng thử giải một bài đơn giản.

Ta có đề bài như sau:

Như bạn thấy, điểm nó rất…bèo! Nhưng do tui amatuer quá nên tốn khá nhiều thời gian.

Nếu solve cái câu này, ta sẽ tải về được một cái file nén của ban tổ chức. Thử giải nén ra, ta có được một file hình trong đó. Cái tên file cũng là gợi ý phương thức tìm ra cách flag rồi.

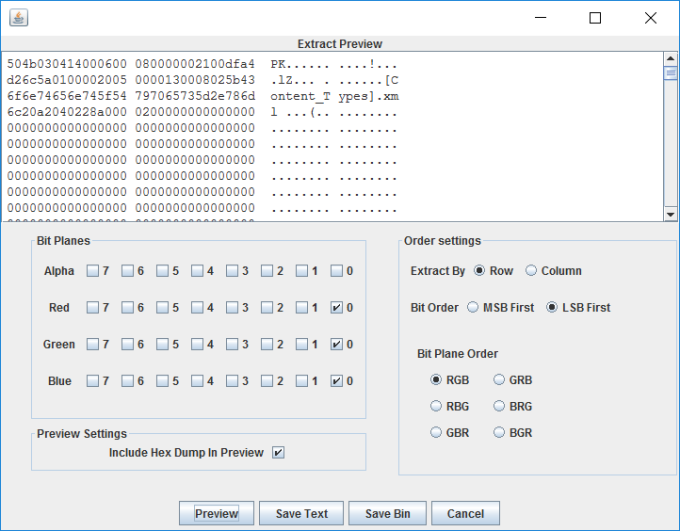

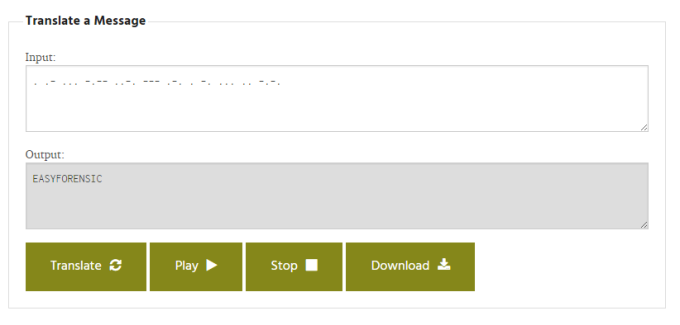

Đây là kỹ thuật LSB steganography, một kiểu giấu dữ liệu trong dữ liệu khác (hình ảnh). Bạn có thể tìm đọc về kỹ thuật này trên Google Search. Lần ra đầu mối được tới đây, tôi được giới thiệu một tool chuyên cho việc này là Stegsolve. Mở lên, import hình vào. Tiếp đó, chọn Analyse -> Data Extract. Tui lúc đầu thử từng bit rồi random tùm lum =))) Cuối cùng mới tìm ra được đáp án như dưới hình này:

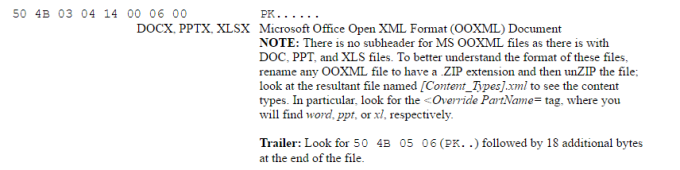

Nhìn bên phía tay phải ta sẽ thấy [Content_T ypes].xml và nhìn sang bên trái ta thấy một cụm đầu 504b030414000600. Viết rõ hơn sẽ là 50 4b 03 04 14 00 06 00. Tới đây, bạn có thể đoán được file được giấu trong nó là loại gì rồi. Đây là header của file Office Word.

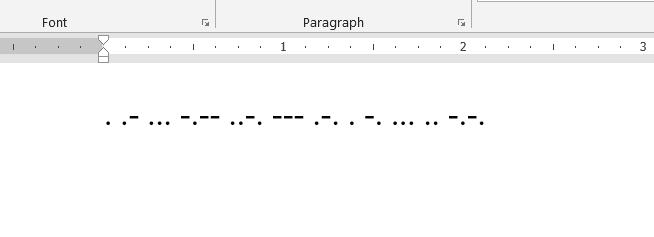

Đấy! Ta Save Bin nó ra dạng file word nhé. Tiếp theo mở file vừa trích xuất đó ra, xem nội dung. Nếu thấy như hình bên dưới là bạn thành công rồi đấy. Hối tối này tôi chỉ tới được bước trên thôi, rồi đi….Save Text và ngồi nghiền ngẫm mớ lộn xộn phía trên đó. Hahahah….

Cái này không phải là lỗi đâu. Có chịu tìm tòi, đọc sách thì bạn sẽ biết đây là loại mã hoá gì và từng được sử dụng ở giai đoạn nào trong lịch sử. Ta chỉ việc quét nó và dán vào trình decode thôi.

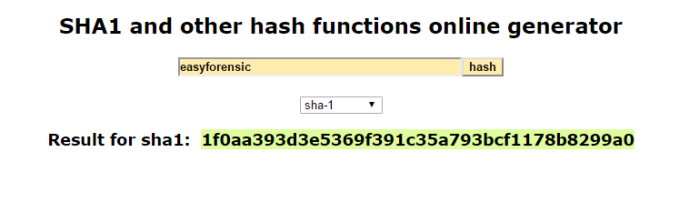

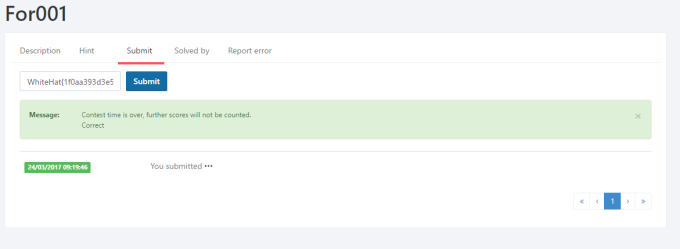

Nhớ là flag của Whitehat họ kêu SHA1 flag rồi mới submit nhé. Và tới đây SHA1 rồi mà vẫn sai, thì nhớ viết thường chứ đừng viết hoa cái flag rồi mới SHA1 và đem submit nhé.

Ra cái flag là WhiteHat{1f0aa393d3e5369f391c35a793bcf1178b8299a0}

Submit correct!

THƯƠNG

votinhthuong9@gmail.com

![[ASP.NET Core MVC] – Hướng dẫn tạo View p3](https://sinhvientot.net/wp-content/uploads/2019/01/Bitmap-MEDIUM_ASP.NET-Core-MVC-Logo_2colors_Square_Boxed_RGB-218x150.png)