Ngày nay, công nghệ viễn thông đang phát triển rất nhanh, trong đó công nghệ mạng đóng vai trò hết sức quan trọng trong việc truyền thông dữ liệu. Chỉ xét về góc độ kinh doanh, nhu cầu truyền thông của các công ty, tổ chức là rất lớn, vd: một công ty có một mạng riêng cho phép chia sẻ tài nguyên giữa các máy tính nội bộ. Nhưng cũng muốn các chi nhánh, văn phòng, nhân viên di động hay các đối tác từ xa của mình có thể truy cập vào mạng công ty. Có nhiều dịch vụ được cung cấp như Modem quay số, ISDN server hay các đường WAN thuê riêng đắt tiền. Nhưng với sự phát triển rộng rãi của Internet, một số công ty có thể kết nối với nhân viên, đối tác từ xa ở bất cứ đâu, thậm chí trên toàn thể giới mà không cần phải sử dụng tới các dịch vụ đắt tiền kể trên.

Nhưng có một vấn đề là mạng nội bộ công ty chứa tài nguyên, dữ liệu quan trọng mà chỉ cho phép người dùng có quyền hạn hoặc được cấp phép mới được truy cập vào mạng trong khi Internet là mạng công cộng và không bảo mật. Do đó, Internet có thể là mối nguy hiểm cho hệ thống mạng, cơ sở dữ liệu quan trọng của công ty.

Sự thông tin qua môi trường Internet có thể bị làm sai lệch hoặc bị đánh cắp. Và đây chính là chỗ để mạng ảo (VPN – Virtual Private Network) chứng tỏ khả năng. VPN cung cấp giải pháp truyền thông dữ liệu thông qua môi trường mạng Internet công cộng với chi phí thấp, hiệu quả mà vẫn rất bảo mật.

VPN có thể xây dựng trên cơ sở hạ tầng sẵn có của mạng Internet nhưng lại mang các tính chất của một mạng cục bộ như khi sử dụng các đường Leased-line. Vì vậy, có thể nói VPN chính là sự lựa chọn tối ưu cho các doanh nghiệp trong thời buổi kinh tế này vì nó giảm chi phí triển khai do tận dụng được cơ sở hạ tầng Internet sẵn có.

Ở Việt Nam, khi nền kinh tế cũng đang trong thời kỳ phát triển và hội nhập vào quốc tế thì nhu cầu sử dụng VPN vừa đáp ứng được các yêu cầu về thông tin, vừa giải quyết được những khó khăn về kinh tế.

Với đề tài: “Xây Dựng Hệ Thống Hạ Tầng Mạng Cho Doanh Nghiệp”, chúng em hy vọng có thể phần nào mở rộng cũng như phổ biến và phát triển rộng rãi công nghệ VPN.

MỤC LỤC

CHƯƠNG 1: TỔNG QUAN VỀ MẠNG RIÊNG ẢO VPN

1.1. Định Nghĩa VPN…………………………………………………………………. 8

1.2. Những lợi ích do VPN mang lại………………………………………………… 9

1.3. Những yêu cầu đối với Mạng riêng ảo……………………………………….. 10

1.3.1. Bảo mật……………………………………………………………………… 10

1.3.2. Tính sẵn sàng và tin cậy…………………………………………………… 11

1.3.3. Chất lượng dịch vụ………………………………………………………….. 12

1.3.4. Khả năng quản trị…………………………………………………………… 12

1.3.5. Khả năng tương thích………………………………………………………. 13

1.4. Các mô hình kết nối VPN thông dụng……………………………………….. 13

1.4.1. VPN truy cập từ xa (Remote VPN)……………………………………….. 13

1.4.2. VPN cục bộ (Intranet VPN)………………………………………………… 15

1.4.3. VPN mở rộng (Extranet VPN)……………………………………………… 16

1.5. Các công nghệ và giao thức dùng để tạo nên kết nối VPN……………….. 18

CHƯƠNG 2: CÁC GIAO THỨC & KỸ THUẬT ĐƯỜNG HẦM

2.1. Kỹ thuật đường hầm (Tunneling)…………………………………………….. 19

2.1.1. Kỹ thuật Tunneling trong mạng VPN Remote Access………………….. 19

2.1.2. Kỹ thuật Tunneling trong mạng VPN Site-to-Site……………………….. 19

2.2. Giao Thức đường hầm tại Layer 2 trong VPN………………………………. 19

2.2.1. Giao thức PPTP (Point-to-Point Tunneling Protocol)……………………. 20

2.2.1.1. Vai trò của PPP trong các giao dịch PPTP…………………………… 20

2.2.1.2. Các thành phần của giao dịch PPTP………………………………….. 21

2.2.1.3. Các tiến trình PPTP…………………………………………………….. 23

2.2.1.4. Xử lý và định đường hầm dữ liệu PPTP……………………………… 24

2.2.1.5. Bảo mật PPTP………………………………………………………….. 26

2.2.1.6. Các tính năng của PPTP……………………………………………….. 28

2.2.2. Giao thức chuyển tiếp L2F (Layer 2 Forwarding)………………………. 29

2.2.2.1. Tiến trình L2F…………………………………………………………… 29

2.2.2.2. Đường hầm L2F………………………………………………………… 31

2.2.2.3. Bảo mật L2F……………………………………………………………. 32

2.2.2.4. Các ưu và nhược điểm của L2F………………………………………. 32

2.2.3. Giao thức L2TP (Layer 2 Tunneling Protocol)…………………………… 33

2.2.3.1. Thành phần của L2TP…………………………………………………. 34

2.2.3.2. Các tiến trình L2TP…………………………………………………….. 35

2.2.3.3. Dữ liệu đường hầm L2TP……………………………………………… 36

2.2.3.4. Các mô hình đường hầm L2TP……………………………………….. 37

2.2.3.5. Kiểm soát kết nối L2TP……………………………………………….. 40

2.2.3.6 Bảo mật L2TP…………………………………………………………… 41

2.2.3.7 Những ưu và nhược điểm của L2TP………………………………….. 41

2.3. Giao Thức đường hầm tại Layer 3 trong VPN………………………………. 42

2.3.1. Kiến trúc an toàn IP (IPSec)………………………………………………. 43

2.3.1.1. Giới thiệu chung và các chuẩn………………………………………… 43

2.3.1.2. Liên kết bảo mật IPSec (SA-IPSec)………………………………….. 45

2.3.1.3. Các giao thức của IPSec………………………………………………. 47

2.3.1.4. Các chế độ IPSec………………………………………………………. 54

2.3.1.5. Sự kết hợp giữa các SA……………………………………………….. 56

2.3.1.6. Giao thức trao đổi khoá Internet…………………………………….. 57

2.3.1.7. Quá trình hoạt động của IPSec………………………………………. 64

2.4. Một vài giao thức an toàn bổ sung cho công nghệ VPN………………….. 64

2.4.1. Giao thức SSL và TLS………………………………………………………. 64

2.4.2. So sánh giao thức IPSec với SSL…………………………………………. 66

CHƯƠNG 3: DYNAMIC MULTIPOINT VPN (DMVPN)

3.1. Giới thiệu về DMVPN…………………………………………………………… 69

3.2. Các thành phần của DMVPN………………………………………………….. 70

3.3. Kỹ thuật thiết kế……………………………………………………………….. 70

3.4. Dual DMVPN Cloud Topology…………………………………………………. 72

3.4.1. Hub-and-Spoke……………………………………………………………… 72

3.4.2. Spoke-and-Spoke…………………………………………………………… 73

3.5. Kiến trúc hệ thống trung tâm (system headend)…………………………… 73

3.5.1. Single Tier……………………………………………………………………. 74

3.5.2. Dual Tier……………………………………………………………………… 74

3.6. Single DMVPN Cloud Topology……………………………………………….. 75

3.7. Các vấn đề khi triển khai DMVPN…………………………………………….. 76

3.7.1. Cơ chế tunnel và địa chỉ IP………………………………………………… 76

3.7.2. Giao thức GRE………………………………………………………………. 78

3.7.3. Giao thức NHRP…………………………………………………………….. 79

3.7.4. Tunnel Protection Mode……………………………………………………. 79

3.7.5. Sử dụng giao thức định tuyến…………………………………………….. 79

3.7.6. Vấn đề Crypto………………………………………………………………. 80

3.7.7. IKE Call Admission Control………………………………………………… 80

3.8. So sánh giữa VPN và DMVPN…………………………………………………. 81

3.8.1. Mô hình VPN thông thường………………………………………………… 81

3.8.2. Mô hình DMVPN…………………………………………………………….. 82

3.8.3. Ưu điểm của việc sử dụng DMVPN……………………………………….. 83

CHƯƠNG 4: PHÂN TÍCH – THIẾT KẾ VÀ TRIỂN KHAI ĐỀ TÀI

4.1. Mục tiêu đề tài………………………………………………………………….. 84

4.2. Khảo sát và lên kế hoạch bản vẽ cho ngân hàng VietBank………………. 84

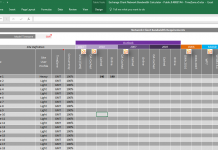

4.3. Triển khai thiết bị & hoạch định IP…………………………………………… 86

4.3.1. Mô hình kết nối thiết bị………………………………………………………. 86

4.3.2. Hoạch định IP…………………………………………………………………. 87

4.4. Cấu hình thiết bị………………………………………………………………… 88

4.4.1. Cấu hình tên – password enable – console – vty…………………………. 88

4.4.2. Cấu hình Trunking…………………………………………………………….. 89

4.4.3. Cấu hình Etherchannel………………………………………………………… 89

4.4.4. Cấu hình VTP………………………………………………………………….. 90

4.4.5. Cấu hình VLAN………………………………………………………………… 91

4.4.6. Gán Port cho VLAN…………………………………………………………… 91

4.4.7. Cấu hình Spanning – Tree……………………………………………………. 92

4.4.8. Cấu hình HSRP………………………………………………………………… 93

4.4.9. Cấu hình DHCP cho trụ sở SG……………………………………………….. 97

4.4.10. Cấu hình OSPF cho trụ sở SG………………………………………………. 98

4.4.11. Cấu hình ACL…………………………………………………………………. 99

4.4.12. Cấu hình NAT………………………………………………………………… 100

4.4.13. Cấu hình InterVLAN Routing cho Router HN & DN………………………. 101

4.4.14. Cấu hình cấp DHCP cho chi nhánh HN – DN……………………………… 101

4.4.15. Cấu hình DMVPN Dual-Hub-Dual Layout………………………………….. 102

CHƯƠNG 5: KẾT LUẬN:

5.1. Những việc đã hoàn thành…………………………………………………….. 107

5.2. Những việc chưa hoàn thành………………………………………………….. 107

5.3. Hướng phát triển đề tài………………………………………………………… 107

TÀI LIỆU THAM KHẢO…………………………………………………………….. 108

PHỤ LỤC……………………………………………………………………………… 109

Xem chi tiết tại đây

Xem CLip hướng dẫn

Mọi thắc mắc vui lòng phản hồi phía dưới!

![[ASP.NET Core MVC] – Hướng dẫn tạo View p3](https://sinhvientot.net/wp-content/uploads/2019/01/Bitmap-MEDIUM_ASP.NET-Core-MVC-Logo_2colors_Square_Boxed_RGB-218x150.png)

Hi ban quản trị,

Tôi không thể xem nội dung chi tiết bài này “Xây dựng hệ thống hạ tầng mạng cho doanh nghiệp” tại link http://sinhvientot.net/xay-dung-he-thong-ha-tang-mang-cho-doanh-nghiep/. Xin ban quản trị giúp đỡ sửa thông tin hoặc gửi nội dung về địa chỉ email của tôi Caokhoa@gmail.com.

Tôi xin cảm ơn!

CHào banjm tôi có một số thắc mắc trong bài lab này và một vài câu hỏi mong ban quan trị giải đáp ạ

Mong ban quản trị hồi âm và gửi đến mail vukhanhly2397@gmail.com

tôi xin cảm ơn.

Bạn gởi những câu hỏi và thắc mắc ở đây luôn nhé!

Mình đang làm bài tốt nghiệp với đề tài tương tự, cho tôi xin bài lab của bài này có được không ạ. Tôi muốn tham khảo về cấu hình ạ

bạn cứ lấy tự nhiên

cho mình hỏi đến sw SG tại sao khi cấu hình lại hiện là router

giả lập mà!

Dạ bạn có thể gửi mình bài lab GNS3 đã cấu hình bài này qua mail giúp mình được không ạ. Mình cảm ơn ! Mail của mình là vukhanhly2397@gmail.com

Dạ bạn có thể gửi mình bài lab GNS3 đã cấu hình bài này qua mail giúp mình được không ạ. Mình cảm ơn ! Mail của mình là vukhanhly2397@gmail.com

ko ban, ban phai tu lam nhé

Vì nhiều phần chưa show kĩ nên mình chưa hiểu lắm, và mình ping thử vẫn chưa thành công. Cảm ơn bạn ad